Простейшая флешка-граббер

Рубрика: Delphi -> c# -> Журнал Хакер -> Статьи

Метки: delphi | framework | windows | Без рамки | программирование

Просмотров: 37325

Для простых смертных флешка – это девайс для переноса документов/фильмов/фоток и другой личной (а иногда и очень личной) информации. А вот для хакеров флешка – это одновременно и жертва, и боевой инструмент. Сегодня я расскажу все тонкости незаметного слива данных с флешек к себе на комп, а также научу превращать безобидные флешки в программы для резервного копирования паролей с «большого» компьютера.

Ловушка для чужих флешек

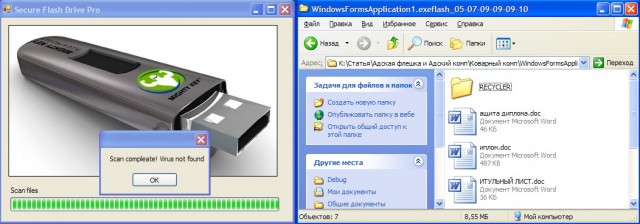

Идея программы «Злобный комп» будет заключаться в следующем. Мы разработаем небольшую тулзу, которая будет притворяться супер-мега продвинутым антивирусом, цель которого - качественное удаление с флешек «опасных» вирусов. Зараженной вирусами флешкой уже никого не удивишь, поэтому наш специализированный «антивирус» не вызовет у доверчивого пользователя опасений. Наоборот, вставив флешку к тебе в комп и увидев сообщение типа: «Обнаружен вирус. Произвожу детальное сканирование всех файлов на предмет наличия зараженных», – он обязательно подождет завершения данной операции.

Подготовка инструментов

Писать столь полезную программу мы будем на модном нынче C#. Гибкость языка и широкий функционал платформы .NET позволяют разрабатывать приложения с молниеносной скоростью. Именно это нам и нужно. Нас интересует урожай, который мы сможем собрать, а не утомительный процесс кодинга.

Одной из важных составляющих нашего приложения будет интерфейс. Чем солиднее ты его сделаешь, тем больше шансов, что жертва не заметит подвоха и спокойненько будет ожидать завершения антивирусного сканирования. Я особо париться не стал и разместил на форму чистого проекта лишь картинку и ProgressBar. Ты же можешь оторваться по полной и сделать умопомрачительный дизайн. Советую посмотреть оформление какого-нибудь реального антивируса и примерно в таком же стиле оформить свое приложение.

Ставим задачу

Будем считать, что с организационными вопросами и алгоритмом действия мы определились, самое время обсудить технические нюансы. Итак, наш антивирус должен начинать свою грязную работу во время инсталляции флешки. Как только новый диск появляется в системе, наша программа должна определить его букву и начать копирование.

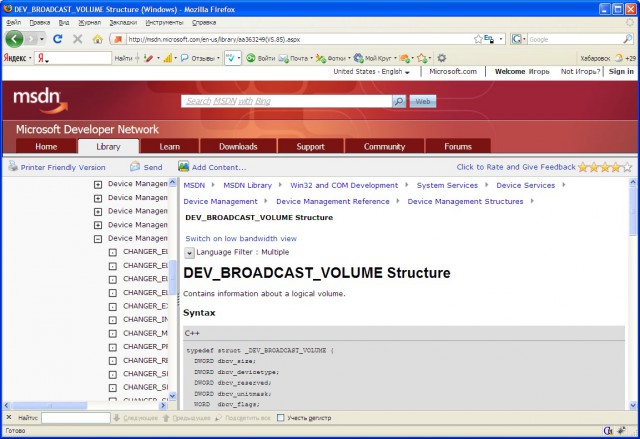

Перед тем как я взялся писать эту статью, мне на глаза попался исходник подобной программы. Автор примера определял факт присутствия флешки путем периодичного перебора всех дисков на предмет наличия драйва типа «съемный носитель». Сначала я думал пойти тем же путем, но внутренний голос подсказывал о нерациональности. Взвесив все «за» и все «ну его на», я отбросил эту идею и пошел прогуляться на MSND. Через пять минут оказалось, что сделал я это не зря. Ответ был найден!

Без WinAPI никуда...

Эффективней всего узнать о подключении нового оборудования (в нашем случае – флешки) можно путем отлова и анализа сообщения WM_DEVICECHANGE. Во время инсталляции девайса мессадж рассылается всем окнам, и мы достаточно легко можем его обработать в своем приложении. Для этого достаточно лишь описать функцию WindowProc. На практике выглядит примерно так:

LResult CALLBACK WindowProc (

HWND hwnd, //идентификатор окна

UINT uMsg, //идентификатор сообщения

WPARAM wParam, //событие, которое произошло

LPARAM lParam //указатель на структуру содержащую данные

)

В теле функции тебе необходимо сравнить значение параметра WParam с идентификаторами различных событий, относящихся к сообщению WM_DEVICECHANGE. Для нашего примера это будут:

Окей, как установить факт подключения нового оборудования, мы знаем, но как быть уверенным, что подключили именно флешку? Устройств с возможностью «горячего подключения» (я про usb) огромное множество (принтер, сканер, модем и т.д.). К счастью, и эта проблема решается достаточно просто. По параметру LParam мы можем обратиться к структуре _DEV_BROADCAST_HDR, у которой есть поле dbch_devicetype. Вот, исходя из значения это поля, и делаются соответствующие выводы. Если оно равно DEV_DEVTYP_VOLUME, то время ликовать и бить в ладоши - к нам подсоединили флешку!

typedef struct _DEV_BROADCAST_HDR {

DWORD dbch_size; //Размер структуры

DWORD dbch_devicetype; //Тип устройства

DWORD dbch_reserved; //Зарезервировано, не используется

}DEV_BROADCAST_HDR, *PDEV_BROADCAST_HDR;

В наш писюк вставили флешку, – попробуем узнать букву диска, которую присвоила ей система. Как в «Поле чудес», можно ее угадать, но лучше выдернуть информацию из структуры DEV_BROADCAST_VOLUME.

typedef struct _DEV_BROADCAST_VOLUME {

DWORD dbcv_size; //Размер структуры

DWORD dbcv_devicetype; //Тип устройства

DWORD dbcv_reserved; //Зарезервирован

DWORD dbcv_unitmask; //Битовая маска буквы диска

WORD dbcv_flags; //

}DEV_BROADCAST_VOLUME, *PDEV_BROADCAST_VOLUME;

Из всех полей этой структуры нас интересует dbcv_unitmask. Учти, что в этом свойстве содержится лишь бит буквы, а не ее символьное представление. Например, если значение 0, то буква диска будет A; если 1, то B и т.д. Для удобства получения символьной буквы лучше всего написать функцию.

Если ты давно читаешь нашу рубрику и хорошо знаком с API-функциями, то в чтении следующей части статьи нет необходимости. Открывай редактор и начинай ваять приложения. Все необходимые структуры и функции я описал; тебе остается их собрать в программу. Определяйся, а я начну погружение в .NET и C# в частности.

Ударим .NET'ом

Время приступать к практике и применить знания к языку C#. «Какого черта? - спросишь ты. - Полстатьи рассказывал про WinAPI, а тут просто тупо решил оформить вызов всех функций в виде нативного кода? Где заявленная молниеносная скорость разработки?».

В чем-то ты прав. Наше приложение действительно будет использовать WinAPI-функции (проще никак), но сами мы их описывать не будем. С проблемой определения флешек сталкивались многие разработчики. В результате этих стычек стали появляться бесплатные классы для C#, в которых уже реализован весь необходимый функционал. Нам остается только подключить такую заготовку (читай компонент) к своему проекту и вызвать пару методов. Одним из таких классов мы сейчас и воспользуемся. А вот знание структур, описанных выше, тебе обязательно пригодится при переносе этой программы на Windows API.

Готовых классов, решающих подобные задачи, великое множество, но мне больше всего понравился вариант от Jan Dolinay. Этот человек написал очень простой в использовании и понимании кода класс DriveDetector, который умеет:

И самое главное, с этим классом чрезвычайно просто работать – в этом ты сейчас убедишься. Подключение класса к своему проекту выполняется стандартным образом, и останавливаться на этом смысла нет. Поэтому перейдем сразу к инициализации. Выполняется она так:

flashDriveDetector = new DriveDetector();

flashDriveDetector.DeviceArrived += new DriveDetectorEventHandler(OnDriveArrived);

flashDriveDetector.DeviceRemoved += new DriveDetectorEventHandler(OnDriveRemoved);

После создания экземпляра объекта класса DriveDetector я определяю обработчики событий DevieArrived() и DriveRemoved(). По их названию нетрудно догадаться, за что они отвечают. Весь код инициализации лучше всего писать в метод Form1(). Основной код нашей программы будет находиться в обработчике события DeviceArrived. Его текст ты увидишь на врезке:

string dirName =

Environment.GetCommandLineArgs()[0] +

"flash_" +

DateTime.Now.ToString("dd-MM-yy-hh-mm-ss");

CreateDirectory(dirName);

xDirectory flashcopier = new xDirectory();

flashcopier.IndexComplete += new

IndexCompleteEventHandler(IndexCompleate);

flashcopier.ItemCopied +=

new ItemCopiedEventHandler(ItemCopied);

flashcopier.CopyComplete +=

new CopyCompleteEventHandler(CopyComplete);

flashcopier.Source =

new DirectoryInfo(e.Drive.ToString());

flashcopier.Destination =

new DirectoryInfo(dirName);

flashcopier.Overwrite = true;

flashcopier.FolderFilter = "*";

flashcopier.FileFilters.Add("*.doc");

flashcopier.FileFilters.Add("*.xls");

//Определение других фильтров

//....

flashcopier.StartCopy();

В самом начале листинга, я определяю путь к папке, в которую мы будем копировать содержимое флешки. Выполнять копирование будем в директорию «flash_текущая дата», расположенную вместе с папкой, из которой запущено наше приложение – так удобнее. Определившись с именем папки, я пытаюсь создать ее с помощью функции CreateDirectory(). Эту функцию я написал исключительно для удобства. В ней происходит создание экземпляра объекта DirectoryInfo, предназначенного для работы с директориями, и вызов его метода Create(), который и создает новую папку.

После создания папки можно выполнять копирование. Копирование всех файлов я выполняю с помощью объекта типа xDirectory. Если ты набираешь код из листинга самостоятельно, то при попытке компиляции компилятор разродится ошибкой, в которой черным по белому будет сказано: «Объект такого типа не найден».

Дело в том, что xDirectory - сторонний класс. Когда-то давным-давно я его нашел на просторах инета и с тех пор частенько использую в своих проектах. Мне он нравится тем, что для копирования вложенных папок достаточно вызвать один метод. Кроме того, он позволяет устанавливать фильтры.

Реально обойтись и без него. Берем стандартные классы, хорошо знакомый всем программистам прием – рекурсию – и пишем пару десятков строк кода. Увы, этого я делать категорически не хочу. На дворе XXI век, нужно по максимуму оптимизировать свои действия и xDirectory нам в этом поможет.

Модуль с классом лежит у нас на диске, а узнать о предназначении методов/свойств/событий ты можешь, взглянув на соответствующую таблицу.

Свойства класса xDirectory

| Свойство | Описание |

| Source | Источник копирования |

| Destination | Получатель. На указанный здесь путь будут скопированы все найденные файлы |

| Overwrite | Перезапись. Если true, то существующие файлы будут перезаписываться |

| FolderFilter | Фильтр для папок |

| FileFilters | Коллекция, содержащая фильтры для файлов |

Методы класса xDirectory

| Метод | Описание |

| StartCopy | Запуск процесса копирования |

| CancelCopy | Остановка процесса копирования |

События класса xDirectory

| Событие | Описание |

| ItemIndexedEventHandler | Возникает при индексировании очередного файла/папки |

| IndexCompleateEventHandler | Происходит во время завершения создания списка копируемых файлов |

| ItemCopiedEventHandler | Срабатывает во время копирования очередного файла |

| CopyCompleteEventHandler | Возникает при полном завершении копировании файлов. |

Попробуй запустить наше приложение и вставить флешку. Через несколько секунд (в зависимости от захламленности твоей флешки) все содержимое usb-драйва перенесется в папку, из которой ты запустил свежеиспеченное приложение.

USB граббер

Теперь рассмотрим обратную задачу и поговорим о нюансах создания т. н. флешки-граббера. Принцип создания точно такой же. Тебе нужно написать простенькое приложение, которое будет автоматически запускаться после инсталляции флешки.

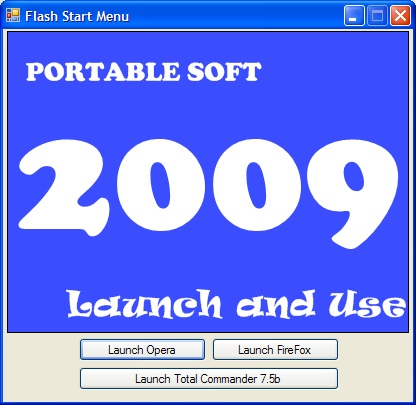

В процессе работы приложение будет шерстить по папкам/ключам реестра, в которых популярные программы хранят сохраненные пароли и по возможности копировать всю инфу в одну из своих папок. Чтобы твой авторан не вызвал подозрений у бедного юзера, потрудись тщательно его замаскировать. Например, под launch-меню.

Ты, наверное, в курсе, что сейчас стали очень популярны так называемые portable-версии приложений, то есть программы, умеющие работать прямо с флешки. На этом лучше всего и сыграть. Оформи программу в соответствующем стиле и для правдоподобности брось несколько кнопок, предназначенных для запуска каких-либо программ. Мой вариант оформления представлен на рисунке.

Как будем грабить?

Сразу скажу, что супер-хакерских действий здесь совершать не нужно. Большинство программ хранят личные данные в папке Documents and Settings\Пользователь\Application Data\%ProgramName% или в реестре. Под ProgramName подразумевается любая программа. Если ты сталкиваешься с первым вариантом, то тебе придется воспользоваться уже знакомым классом xDirectory (или стандартными методами работы с файлами) и скопировать с его помощью все необходимое. Во втором случае тебе придется поработать с реестром. Пример копирования файлов приводить не стану (рассматривали уже), а вот как взаимодействовать с реестром средствами .NET – я сейчас покажу (на примере определения пути к папке TC):

RegistryKey readKey =

Registry.CurrentUser.OpenSubKey("

software\\Ghisler\\Total Commander");

string key = (string) readKey.GetValue("InstallDir");

На этом все. Кода больше не будет. Этих знаний тебе должно хватить, чтобы стянуть файлы с ценной инфой. Чтобы чуточку облегчить задачу, я подготовил список наиболее популярных программ и расписал все пути, по которым они хранят сохраненные данные пользователя.

Mail.Agent

Мессенджер от Mail.ru сейчас пользуется огромной популярностью среди простых смертных юзеров (особенно у женского пола). Цели ясны, задачи поставлены, поэтому нас интересуют:

Documents and setting\%Пользователь%\Appication Data\Mra\base

. В папке base есть файлик mra.dbs. Это, собственно говоря, и есть файл истории.MRA\%аккаунт пользователя%\clist5.txt

. Учти, пользователей работающих с mail.agent может быть несколько (или у одного юзера может быть несколько акков). Поэтому разумней всего будет скопировать все папки, содержащие в названии символ «@».HKCU\Software\Mail.RU\Agent\magent_logins2\%Account% в параметре ####password

.gTalk

Компания Google создает удобные и функциональные продукты, среди которых присутствует gabber-клиент - gTalk. Сегодня gTalk еще не сильно популярен. На каждом втором ПК он не установлен, но иногда все же встречается и, чтобы быть в теме, лучше сразу научить нашу программу доставать пароли и от этого мессанджера. Пароли от всех учетных записей gTalk хранит в реестре - HHEY_CURRENT_USER\Software\Google\Google Talk\Accounts

. В этой ветки перечислены все аккаунты, под которыми когда-либо был выполнен вход в gTalk. Пароли к аккаунту записаны в строковом параметре pw.

Total Commander

Total Commander - безусловно, самый популярный файловый менеджер. Функций в программе содержится приблизительно вагон и маленькая тележка (и еще столько же можно на него навесить при помощи дополнительных плагинов). Нас интересует лишь встроенный FTP-клиент. Его используют многие, и пароли, конечно же, сохраняют.

TC в отличие от многих других программ не хранит пароли в реестре, а юзает старые добрые ini-файлы. Пароли, а также все необходимые данные для подключения к серверам (ip, порт, имя пользователя и т.д.) Total Commander хранит в файле wcx_ftp.ini, который невинно располагается в папке с программой. Путь к директории, в которую установлен Total Commander, ты можешь узнать из реестра. Загляни в ветку HKEY_CURRENT_USER\Software\Ghisler\Total Commander

.

FireFox

Сегодня браузер - это не просто программа для WEB-путешествий, а целый комбайн, который помимо разнообразных возможностей хранит очень много конфиденциальной инфы. Типичный тому пример – web-формы. 99% современных сайтов требуют регистрации. Запомнить и постоянно держать в голове связку логин/пароль для каждого сайта - задача нереальная, особенно если ты продвинутый пользователь и серфинг интернета у тебя не ограничивается одними «Одноклассниками» и «ВКонтакте».

Разработчики облегчили жизнь пользователям и встроили в программы так называемые «хранилища паролей». Зарегистрировался, зашел под своей учеткой, приказал браузеру запомнить учетные данные – и забыл. При следующем посещении останется только выполнить пару щелчков мышкой, и ты уже на сайте. Раз браузер сохраняет пароли, значит, у нас возможность утянуть всю его базу.

Все эти файлы расположены в уже знакомой тебе Document and Settings\%UserName%\Application Data\Mozilla\FireFox\Profiles\%Имя профиля%

.

Opera

Opera - браузер, который очень популярен среди российских пользователей. Естественно, мы не можем оставить его без внимания. Итак, с Opera ситуация примерно такая же, как и с FireFox. Все сохраненные в браузере пароли хранятся по адресу Document and Settings\%UserName%\Application Data\Opera\profile

в файле wand.dat. Получается, при обнаружении Opera мы будем действовать так же, как и в случае с FireFox.

Skype

Популярность скайпа растет каждый день. Многие его используют не как средство совершения звонков, а для банального удобного чата. Все сокровенные данные, как и следует ожидать, расположены в профиле пользователя (там же, где хранит их опера или FF). Для их «приватизации» придется скопировать профиль пользователя из Document and Settings\%userName%\Application Data\Skype\

и экспортировать ветку реестра - HKEY_CURRENT_USER\Software\Skype\ProtectedStorage

.

QIP

Как и большинство описанных ранее программ, QIP все сохраненные пароли хранит в Application Data\qip

.

Copying completed

Технология .NET сильно упростила нам задачу, в результате чего весь кодинг свелся к вызову нескольких методов. Ты, конечно, можешь сказать, что это не круто и что такие штуки куда эффективней написать на WinAPI или ASM'e. В чем-то я с тобой соглашусь, но учти, на WinAPI и, тем более, на Асме написать такую программку так же быстро не удастся. Пока другие пишут километровый код, мы с тобой будем собирать урожай. Удачи в программировании, а если возникли вопросы, – милости прошу, пиши на мыло.

Не забывай, многие пользователи хранят конфиденциальную инфу в папке «Мои документы». Как минимум, там могут быть интересные рабочие документы, а иногда и целые файлики с паролями. Я в свое время (на бывшей работе) обнаружил на компе бухгалтера аккуратненько отформатированный файл с паролями к банк-клиентам.

Как настоящий друг, ты должен помочь всем этим людям с бэкапом их конфиденциальной информации.

На многих хакерских форумах много объявлений о продаже софта такого рода. Цены разные - от 10$ до 100$. Доработав рассмотренные в статье примеры, ты можешь заработать на корочку черного хлеба с икрой. Повторюсь, главное подойти к делу творчески, и все обязательно получится. Опять же, антивирусами не детектируется ;).

Warning!

Эту программу мы используем исключительно для своевременного бэкапа содержимого флешек на диск и бэкапа паролей на флешку. А ты что подумал? Незаконное использование подобного софта наказуемо!

Статья опубликована в журнале "Хакер" (http://xakep.ru). Август 2009 г.

Ссылка на журнал: http://goo.gl/eV6oO0

2014-06-16 в 12:03:26

Прикольно. Кстати может пригодиться не только в грабительских целях))) Очень полезный девайс для мастера по ремонту. Например для того чтобы после переустановки оси в мастерской, не приходилось бежать домой к клиентосу настраивать тырнэт скупе и тому подобные мелочи)))

Аффтору рэспэкт))

2014-06-16 в 21:27:47

Кстати, идея для статьи начались примерно так же. Подобную фишку я юзал для синхронизации своих файлов и папок. Тогда еще не было Dropbox и приходилось выкручиваться самостоятельно. Именно тогда я написал первую простенькую программу для синхронизации =) Эх, было время..... Тогда флешка на 128 метров казалось чем-то фантастическим.